В конце марта 2025 года сначала в англоязычном, а затем и в других сегментах соцсетей активно обсуждали неожиданную новость: министр обороны США Пит Хегсет, оказывается, владеет почтовым ящиком на российском сервисе Mail.ru. «Проверено» разобралось, почему это маловероятно.

Первая часть этого текста была изначально опубликована в Telegram-канале «Проверено» 27 марта 2025 года.

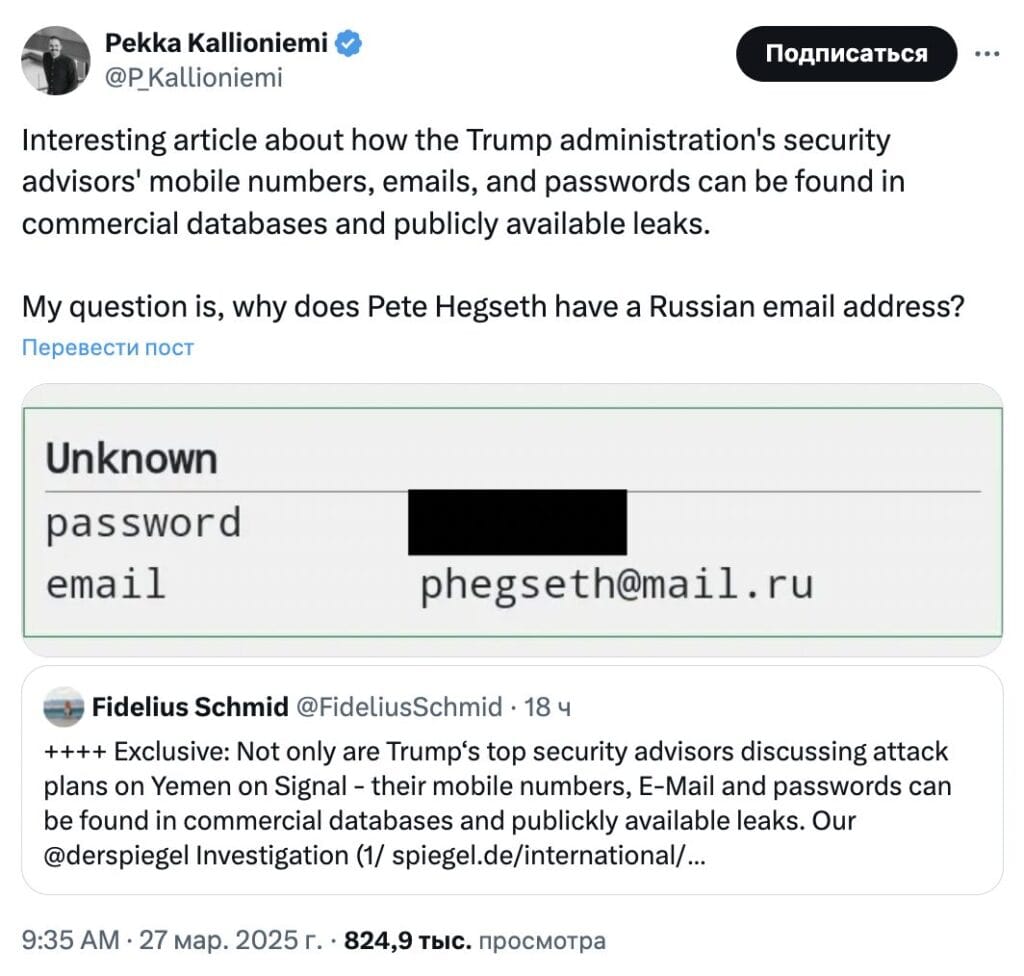

Финский блогер Пекка Каллиониеми опубликовал в соцсети X пост о том, что у главы Пентагона Пита Хегсета обнаружился зарегистрированный в Рунете адрес электронной почты. В качестве доказательства приводится скриншот с адресом [email protected]. На момент написания этого текста твит набрал около 850 000 просмотров.

Откуда Каллиониеми это взял?

Блогер рассказал о своей находке, комментируя вышедшее сегодня расследование немецкого издания Der Spiegel. Журналисты выяснили, что личные номера телефонов, адреса электронной почты и даже некоторые пароли высокопоставленных сотрудников администрации президента США Дональда Трампа выложены в открытом доступе. Среди них — участвовавшие в том самом чате в Signal, куда случайно добавили главреда The Atlantic, в том числе и Хегсет.

Однако Der Spiegel не писал, что нашёл российскую электронную почту американского министра обороны. В статье говорится, что её авторам было «особенно нетрудно» найти личный номер телефона и адрес электронной почты Хегсета через коммерческого провайдера контактной информации. При этом подчёркивается, что имейл, о котором идёт речь, был зарегистрирован на сервисе Gmail. Этим адресом, пароль к которому доступен в ряде утечек, последний раз пользовались несколько дней назад, отмечают журналисты.

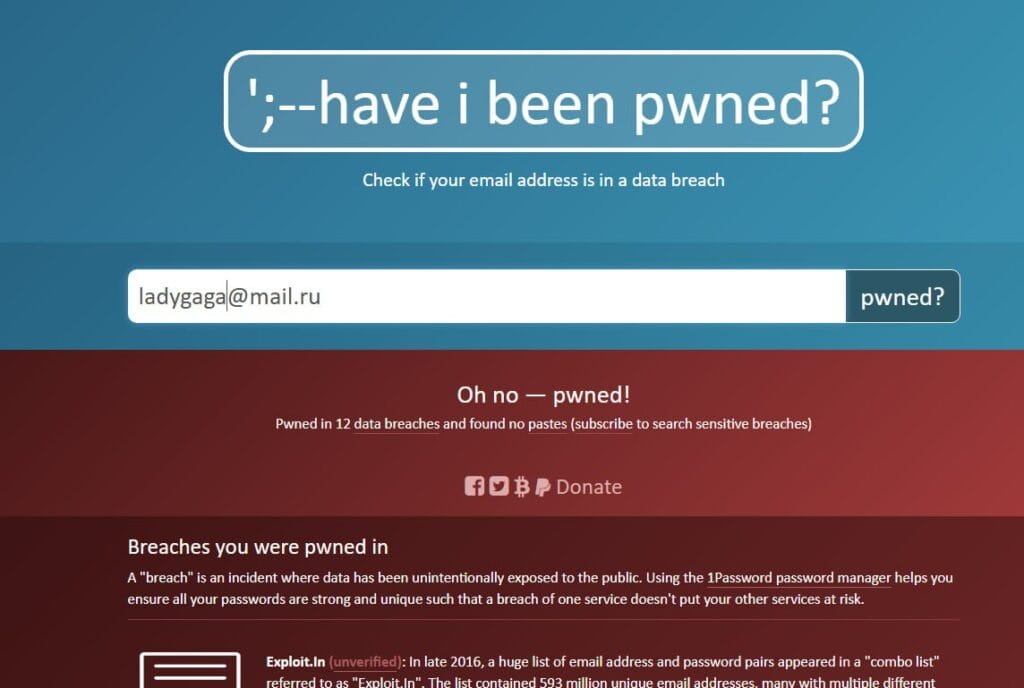

Каллиониеми не уточнил, откуда он в таком случае получил информацию о ящике Хегсета на Mail.ru. Один из пользователей X оставил под его постом комментарий со скриншотом с сайта Have I Been Pwned (HIBP) — он позволяет узнать, попадал ли тот или иной адрес электронной почты в утечки. При запросе сведений о ящике [email protected] ресурс выдает одно совпадение. «Вот именно» («There we go» — англ.), — прокомментировал этот скриншот Каллиониеми.

Что не так с этим твитом?

На сайте HIBP уточняется, что адрес [email protected] попал в утечку Exploit.In. Она появилась в Сети в конце 2016 года и состояла из 593 млн уникальных имейлов. При этом саму утечку ресурс оценивает как неподтверждённую (unverified — англ.). «В таких случаях, хотя в предполагаемой утечке есть подлинные данные, может оказаться невозможным установить подлинность [всей утечки] вне разумных сомнений», — поясняет HIBP.

«Проверено» воспользовалось тем же методом, что и, предположительно, Каллиониеми, и изучило несколько адресов электронной почты через HIBP. Выяснилось, что в утечках есть, например, адреса [email protected], [email protected] и даже [email protected].

Впрочем, мы не поспешили делать вывод о том, что президент США, поп-звезда и давно умерший британский премьер-министр пользуются услугами российского IT-гиганта, и перепроверили эти адреса с помощью инструмента OSINT Industries. Он позволяет выяснить, для регистрации в каких сервисах использовался тот или иной имейл.

Оказалось, что владелец ящика [email protected] играет в шахматы на Chess.com и ищет свою любовь на LovePlanet. В то же время [email protected] сидит во «ВКонтакте», учит иностранные языки на Duolingo и читает новости образования на портале Pedsovet. Человек, пользующийся адресом [email protected], помимо прочего, заказывает товары на AliExpress и получает их через сервис CDEK. В одном случае OSINT Industries даже назвал вероятного владельца почтового ящика — жителя Пскова по имени Илья.

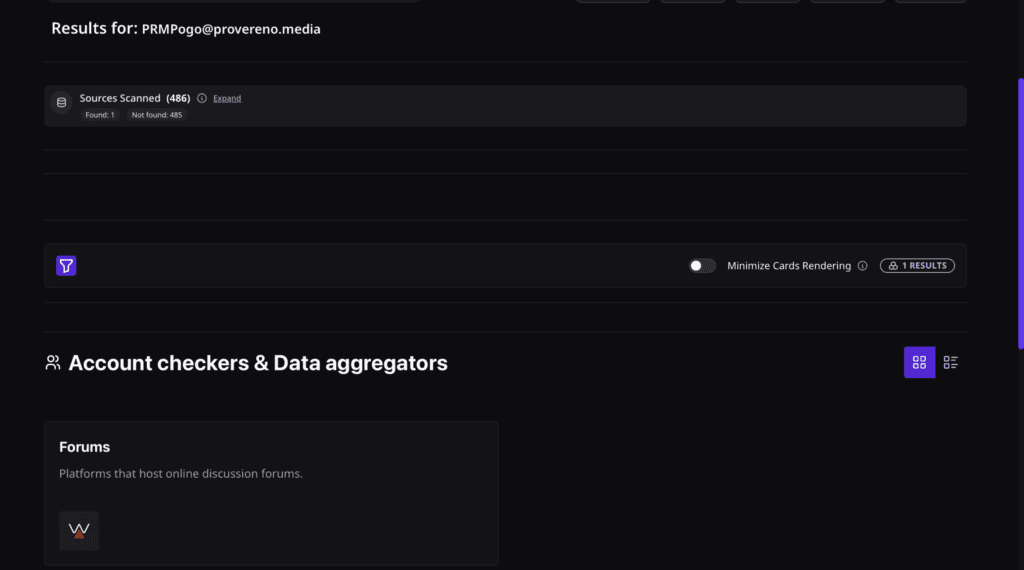

Тот же инструмент мы применили для адреса [email protected]. Выяснилось, что его использовали только для регистрации на Warrior Forum, где обсуждают вопросы маркетинга. Примечательно, что этот сервис есть в поисковой выдаче и по трём другим адресам, которые мы проверили. При этом анализ с помощью прочих инструментов показывает, что ящик [email protected] ещё недавно был свободен для регистрации.

Следовательно, насколько можно судить, утверждение о том, что глава Пентагона пользуется российской электронной почтой, как минимум не вполне доказано, а как максимум — надуманно. Автор вирусного твита опирается исключительно на использованную в адресе фамилию, но никак иначе не доказывает его принадлежность Хегсету. Это не помешало ему поделиться своей находкой с почти 200 000 подписчиков.

«Сами данные — мусор»?

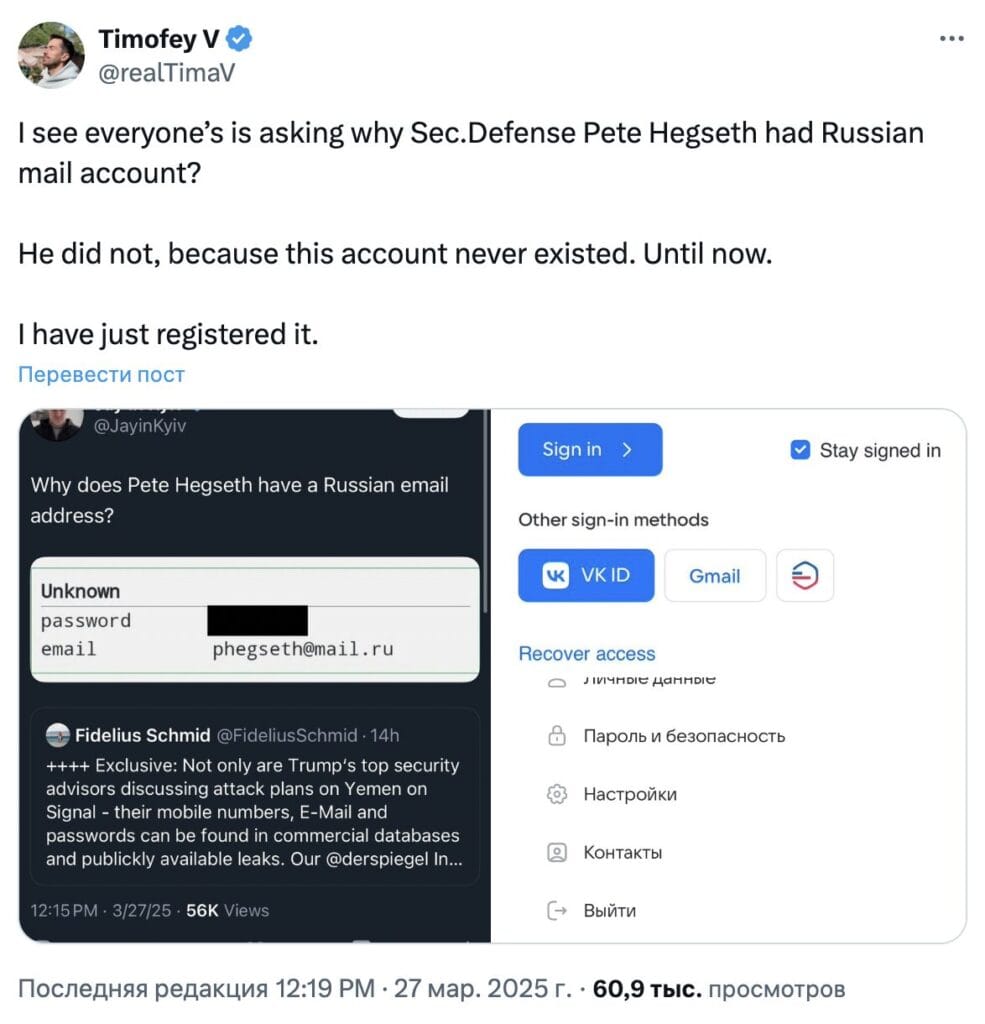

Пока «Проверено» работало над этим текстом, Каллиониеми выпустил апдейт к своему твиту. Он подтвердил, что узнал об имейле [email protected] из утечки 2016 года, и добавил, что другой пользователь X смог зарегистрировать ящик по тому же адресу. «Это указывает на то, что либо аккаунт был удалён его владельцем или заблокирован сервисом, либо сами данные — мусор, отвлекающий манёвр, они были добавлены [в утечку] в качестве приманки».

Этот твит посмотрели около 11 000 пользователей — примерно в 80 раз меньше, чем оригинальный.

Вторая часть этого текста была изначально опубликована в Telegram-канале «Проверено» 29 марта 2025 года.

Прошло около двух суток с нашей первой публикации на эту тему. За это время в Сети появились дополнительные аргументы и вопросы как со стороны тех, кто убеждён в наличии российского имейла у Пита Хегсета, так и со стороны тех, кто в это не верит. «Проверено» разбирает эти аргументы и отвечает на эти вопросы.

В утечках есть сразу несколько имейлов на разных доменах с юзернеймом phegseth и одним и тем же паролем. Ящик на Gmail точно подлинный. Тогда почему могут оставаться сомнения по поводу Mail.ru?

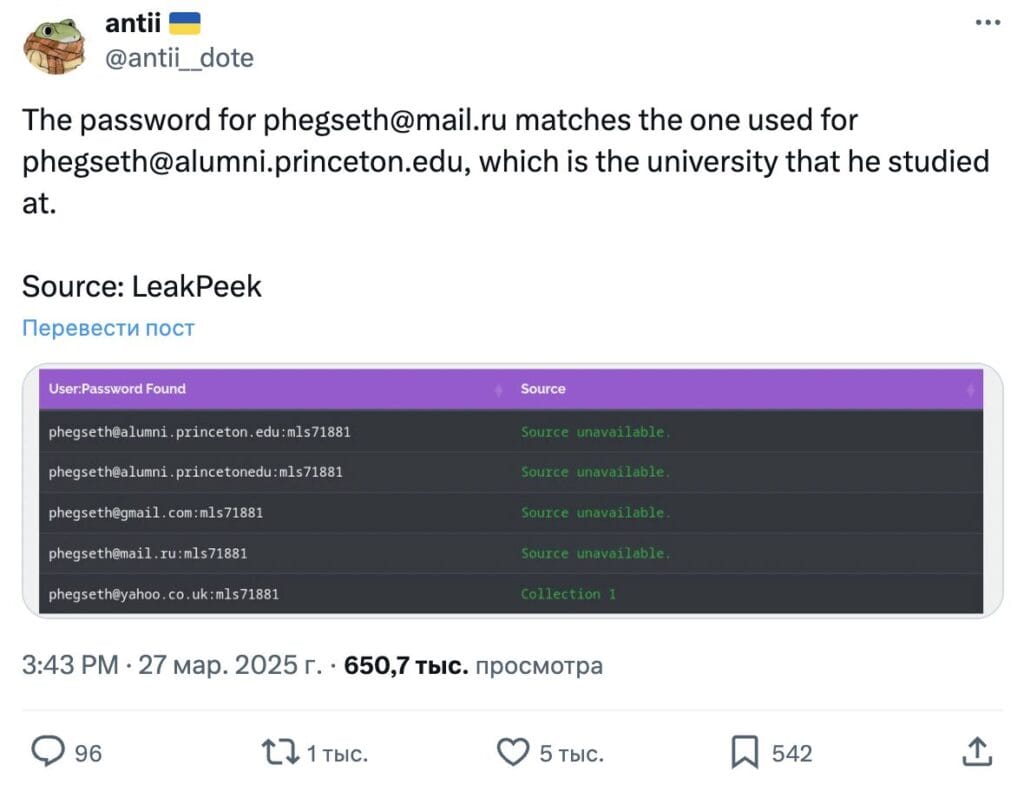

Пользователи X публикуют скриншоты из баз с разными утечками, где одинаковый пароль (mls71881) привязан к пяти адресам электронной почты: [email protected], [email protected], [email protected], [email protected] и [email protected].

Первый из них — ящик выпускника Принстонского университета (Хегсет окончил его в 2003 году), второй — судя по всему, «битая» версия первого, с потерянной точкой перед доменным именем edu, третий — однозначно принадлежащий Хегсету имейл, он указывал его в своих статьях для издания National Review. Четвёртый впервые появился в утечке Exploit.In в 2016 году, пятый — в утечке Collection #1 в 2019-м.

При этом между адресом на Gmail и адресами на Mail.ru и Yahoo! огромная разница. Судя по результатам их анализа с помощью OSINT Industries и других инструментов, к адресу [email protected] привязаны профили нынешнего главы Пентагона в разных соцсетях и сервисах — от Google Maps до беговых приложений. С адресом [email protected], как мы и писали ранее, связана только запись на Warrior Forum, а [email protected] и вовсе «голый», он упоминается только в самой утечке.

Далее мы вступаем на поле вероятностных оценок. Скорее всего, пароль mls71881 в какой-то момент действительно использовался для ящика [email protected] и/или [email protected] и именно в связке с одним из них (или обоими) в своё время попал в утечку. Однако вместе с подлинными данными в такие базы, как предполагают эксперты, могут добавлять не существующие в реальности пары адресов и паролей. Составители подобных баз руководствуются двумя наблюдениями: во-первых, один и тот же человек нередко регистрирует одинаковые ящики на разных почтовых сервисах, а во-вторых, он при этом использует один и тот же пароль. Благодаря генерации дополнительных пар, с одной стороны, кратно увеличивается объём утечки (и, соответственно, её цена на чёрном рынке), с другой — взломанный пароль действительно может подойти к части «гипотетических» адресов. Именно так могли поступить и составители утечки Exploit.In — они предположили существование ящика [email protected] и подставили к нему в пару пароль, ранее использовавшийся для [email protected] и/или [email protected].

При этом бывает и обратная ситуация: злоумышленник включил в базу данных подлинный адрес электронной почты, но не получил доступ к паролю и сфальсифицировал его. Так, в той же утечке Exploit.In обнаружились личные имейлы двух сотрудников «Проверено», но приведённые в компиляции пароли к этим ящикам их владельцы никогда не использовали.

То есть такой адрес на Mail.ru не существовал?

27 марта прокремлёвский блогер Тимофей Ви, называющий себя экспертом по борьбе с дезинформацией, рассказал в соцсети X, что ему удалось зарегистрировать ящик [email protected]. Он подчеркнул: «На Mail.ru нельзя завести почтовый ящик с тем юзернеймом, который ранее уже был удалён». На этом основании Ви критикует тех, кто поверил, что зарегистрированный им аккаунт принадлежит Хегсету, и публикует скриншоты приходящих туда писем. На него же в своём апдейте сослался Каллиониеми.

Впрочем, как выяснила «Медуза», утверждение прокремлёвского блогера не вполне верное. В нынешней редакции Пользовательского соглашения Mail.ru действительно сказано: «Не предусмотрена возможность повторной регистрации электронного почтового ящика с аналогичным уникальным именем». Однако до 2010 года ситуация обстояла иначе, и компания разрешала «переработать» ящик, если он был не нужен. «Если введённый пароль верный, удаляемый Вами почтовый ящик будет освобождён от содержимого, доступ к нему будет заблокирован, имя удалённого почтового ящика будет свободно не ранее чем через три месяца после удаления ящика», — объясняли в Mail.ru.

То есть теоретически возможно, что Ви смог зарегистрировать адрес [email protected] не потому, что он всегда был свободен, а потому, что Хегсет завёл его и не позднее 2010 года удалил. Однако такой сценарий представляется маловероятным.

Как вообще возможно, что следы имейла есть, а его самого могло и не быть?

С 2019 по 2025 год адрес [email protected] попал в ещё как минимум девять компиляций с утечками. Хотя, скорее всего, это просто результат копирования, при наличии имейла сразу в нескольких базах было бы логично предположить, что им пользовались и что должен остаться сколько-нибудь заметный его след. Как мы писали выше, у настоящего аккаунта Хегсета на Gmail он просто огромный, а у предполагаемого на Mail.ru — мизерный, это регистрация на Warrior Forum.

По состоянию на 28 марта 2025 года этот ресурс позволяет без какого-либо подтверждения личности зарегистрироваться с любого, даже несуществующего имейла (исключение по неустановленной причине составляют адреса на Mail.ru). Никакое подтверждение регистрации — например, по ссылке из письма на электронную почту — не требуется. Судя по всему, многие аккаунты были заведены без ведома владельцев ящиков — например, некоторые сотрудники «Проверено», чьи адреса оказались в утечке Exploit.In, с удивлением обнаружили себя среди пользователей Warrior Forum. Они запросили у платформы восстановление доступа к аккаунту, но за сутки пароли на соответствующие почтовые ящики не пришли — вероятно, потому что аккаунты никогда и не были активированы. Такое же обещание выслать инструкцию по восстановлению доступа появляется при вводе в соответствующее поле и несуществующего адреса, и [email protected].

Одно из вероятных объяснений такого положения дел — пережитая Warrior Forum попытка DDoS-атаки через массовую регистрацию профилей на имейлы из базы Exploit.In или другой похожей компиляции. Эту версию косвенно подтверждает то, что случайно выбранные адреса (в том числе достоверно существующие) из этой утечки при проверке оказались зарегистрированы на этом форуме. Другая гипотеза — попытка накрутить трафик, регистрируя новых пользователей на адреса из утечки. Как бы то ни было, неактивные аккаунты, связанные как с реальными, так и с вымышленными почтовыми адресами, сохранились и продолжают сохраняться в базе Warrior Forum, а их след считывается инструментами OSINT.

Чтобы убедиться, что это не ложноположительные результаты, мы провели эксперимент и зарегистрировали на Warrior Forum несуществующий почтовый ящик на домене «Проверено». Уже через несколько минут инструменты OSINT зафиксировали эту регистрацию.

Примечательно, что на три из пяти обнаруживаемых в утечках адресов с юзернеймом phegseth зарегистрированы аккаунты на Warrior Forum (в том числе на «битый» [email protected]). Исключения — подлинный ящик Gmail и ящик на Yahoo!, которого нет в утечке Exploit.In.

И всё-таки — пароли. Один пароль для пяти имейлов с ником phegseth — разве это не доказательство?

Вкупе с другими фактами — довольно слабое. Интернет-пользователи предполагают, что пароль mls71881 — этот инициалы первой жены Хегсета, Мередит Ли Шварц, и дата её рождения (записанная в американской традиции, где месяц идёт перед днём). Шварц подала на развод в 2008 году после того, как будущий министр обороны признался в измене. Конечно, можно предположить, что Хегсет завёл ящики на Gmail, Mail.ru и Yahoo! до этого и во всех трёх случаях использовал один и тот же пароль, но куда вероятнее, что его (к точно подлинному и к предполагаемым адресам) подставили уже составители утечки Exploit.In. А взяли они этот пароль, возможно, взломав почту Хегсета на сервере Принстонского университета, куда он поступил после окончания той же школы, что и его будущая жена Мередит Ли Шварц.

Как мы и предупредили выше, в этом случае мы оперируем вероятностями. Разумеется, есть шанс, что больше 15 лет назад Хегсет действительно зарегистрировал (но потом удалил) почтовый ящик на Mail.ru, а потом завёл на него (и другие свои адреса) профили на Warrior Forum. Однако по совокупности имеющихся и проверяемых данных такой шанс можно оценить как околонулевой.

Изображение на обложке: U.S. Secretary of Defense via Wikimedia Commons

Почитать по теме:

- The Atlantic. The Trump Administration Accidentally Texted Me Its War Plans

- Der Spiegel. Private Data and Passwords of Senior U.S. Security Officials Found Online

- The New York Times. Inside Pete Hegseth’s Rocky First Months at the Pentagon

Если вы обнаружили орфографическую или грамматическую ошибку, пожалуйста, сообщите нам об этом, выделив текст с ошибкой и нажав Ctrl+Enter.